Google випустив Android 13 лише кілька днів тому, але хакери вже зосередилися на тому, як обійти останні заходи безпеки. Команда дослідників виявила розробку зловмисного програмного забезпечення, яке використовує нову техніку, щоб уникнути нових обмежень Google щодо того, які програми можуть отримати доступ до служб доступності. Зловживання цими службами спрощує зловмисне програмне забезпечення відстежувати паролі та особисті дані, що робить їх одним із найбільш використовуваних шлюзів для хакерів Androidu.

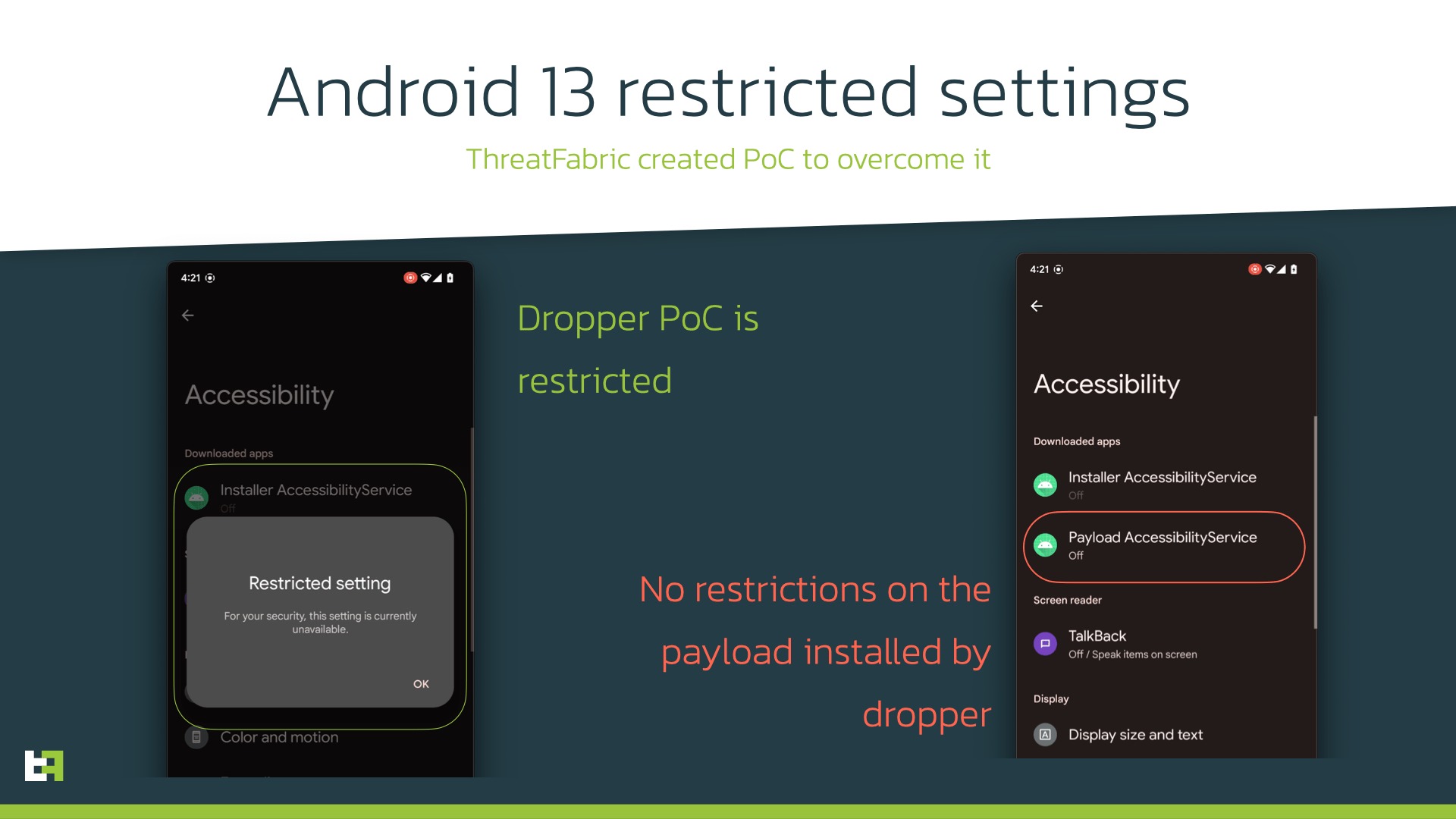

Щоб зрозуміти, що відбувається, нам потрібно поглянути на нові заходи безпеки, які запроваджує Google Androidu 13 реалізовано. Нова версія системи більше не дозволяє стороннім програмам запитувати доступ до служби доступності. Ця зміна призначена для захисту від зловмисного програмного забезпечення, яке недосвідчена людина могла випадково завантажити за межами магазину Google Play. Раніше така програма запитувала дозвіл на використання служб доступності, але зараз ця опція не так легко доступна для програм, завантажених не з Google Store.

Оскільки служби доступності є законним варіантом для програм, які справді хочуть зробити телефони доступнішими для користувачів, яким вони потрібні, Google не хоче забороняти доступ до цих послуг для всіх програм. Заборона не поширюється на програми, завантажені з його магазину та сторонніх магазинів, таких як F-Droid або Amazon App Store. Технологічний гігант стверджує, що ці магазини зазвичай перевіряють програми, які вони пропонують, тому вони вже мають певний захист.

Як з’ясувала група дослідників безпеки ThreatFabric, розробники зловмисного програмного забезпечення з групи Hadoken працюють над новим експлойтом, який базується на старому зловмисному програмному забезпеченні, яке використовує сервіси полегшення для отримання доступу до особистих даних. Оскільки надання дозволу програмам, завантаженим "збоку", є v Androidu 13 складніше, шкідлива програма складається з двох частин. Першою програмою, яку встановлює користувач, є так званий дроппер, який поводиться як будь-який інший додаток, завантажений із магазину, і використовує той самий API для встановлення пакетів, щоб потім інсталювати «справжній» шкідливий код без обмежень увімкнення служб доступності.

Вас може зацікавити

Незважаючи на те, що зловмисне програмне забезпечення все ще може просити користувачів увімкнути служби доступності для сторонніх програм, рішення для їх увімкнення є складним. Простіше переконати користувачів активувати ці служби одним дотиком, що й досягає цей подвійний удар. Команда дослідників зазначає, що зловмисне програмне забезпечення, яке вони назвали BugDrop, все ще перебуває на ранніх стадіях розробки і наразі саме воно сильно «підключено». Раніше група Hadoken розробила ще один дроппер (під назвою Gymdrop), який також використовувався для розповсюдження шкідливих програм, а також створила банківську шкідливу програму Xenomorph. Служби доступності є слабкою ланкою для цих зловмисних кодів, тому що б ви не робили, не дозволяйте жодній програмі отримувати доступ до цих служб, якщо це не програма спеціальних можливостей (за винятком Tasker, програми для автоматизації завдань на смартфоні).